WAF (Web Application Firewall) pour protéger son serveur WEB des attaques DoS et piratages - malekal.com

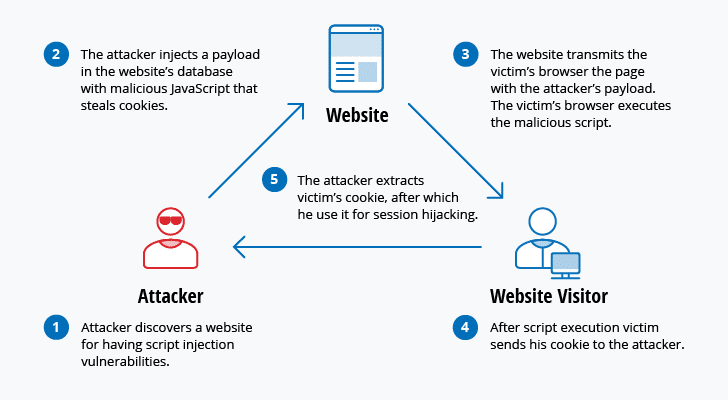

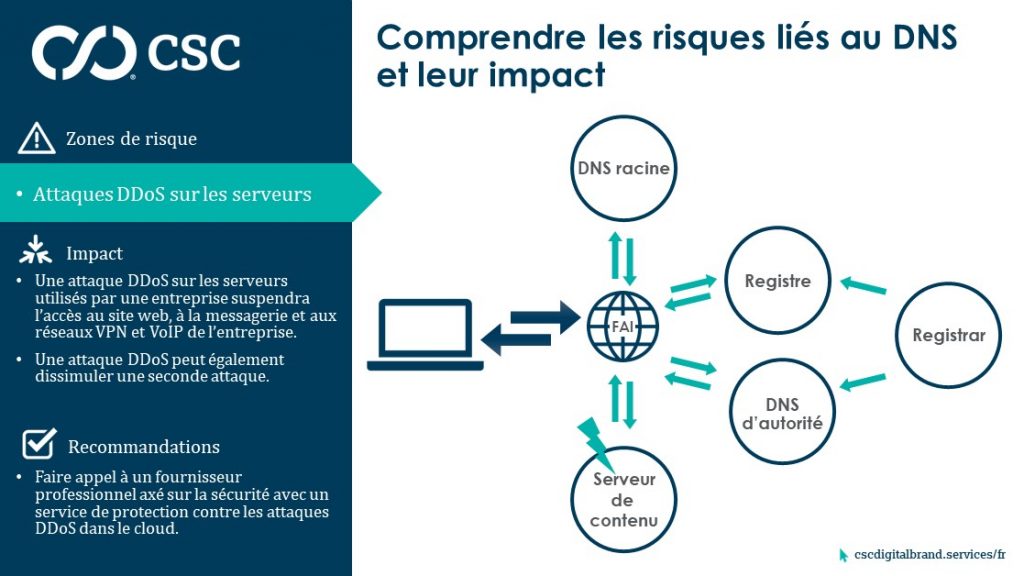

DNS : Une composante fondamentale trop souvent négligée, 3e Partie – Six vulnérabilités DNS supplémentaires qui rendent la sécurité essentielle – CSC

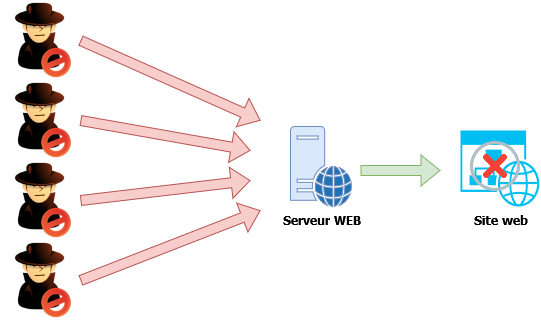

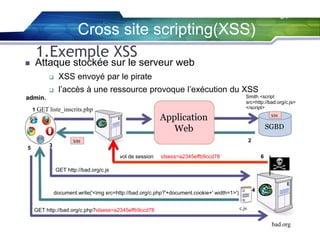

WAF (Web Application Firewall) pour protéger son serveur WEB des attaques DoS et piratages - malekal.com

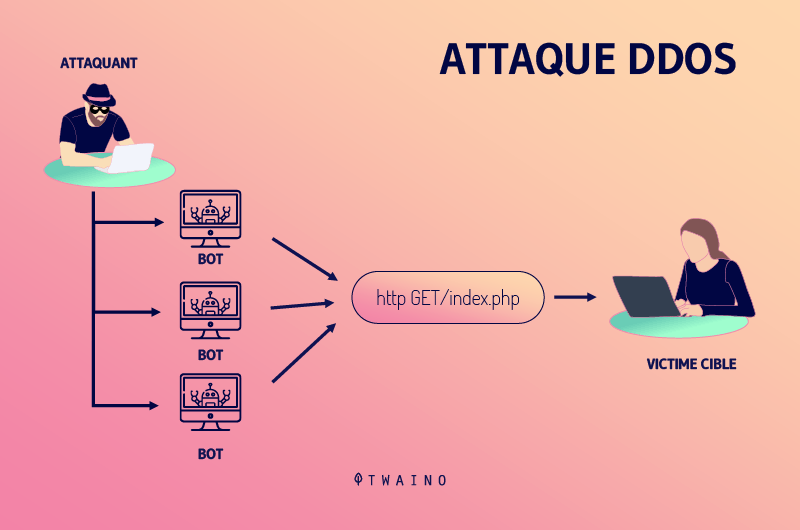

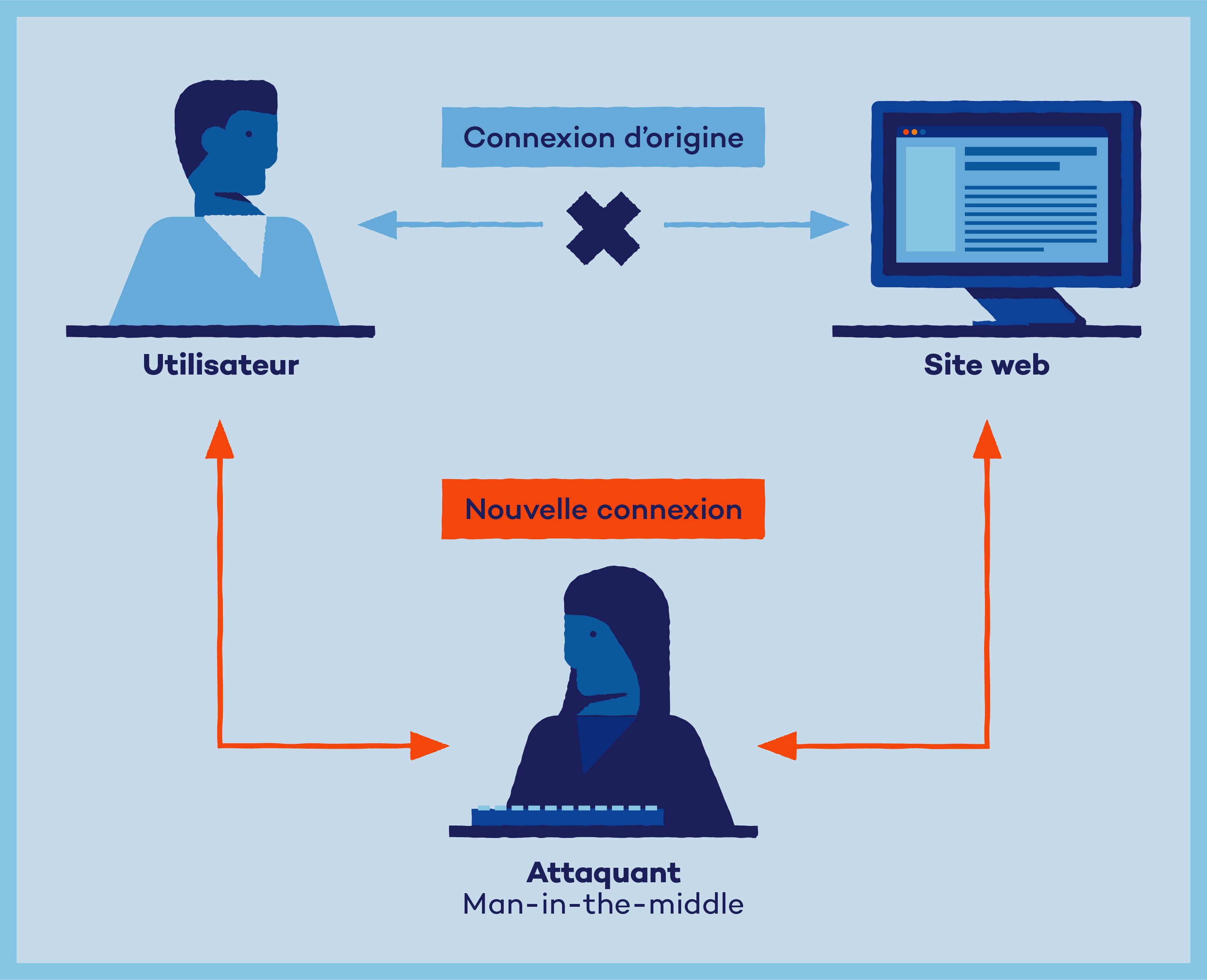

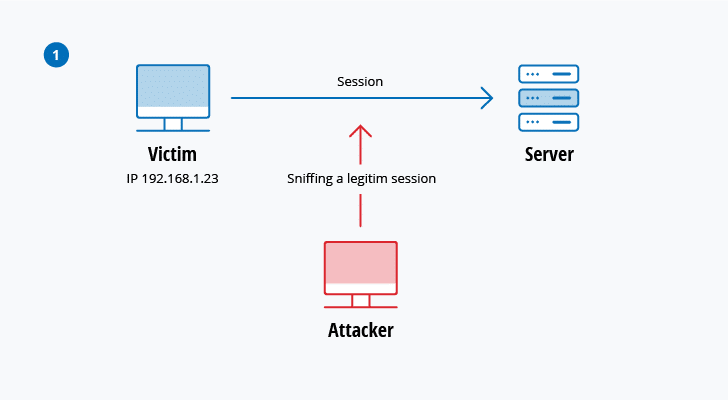

La sécurité de votre site internet, des serveurs et les attaques multiples - Comedia Studio - Réalisation de sites et boutiques internet à Reims

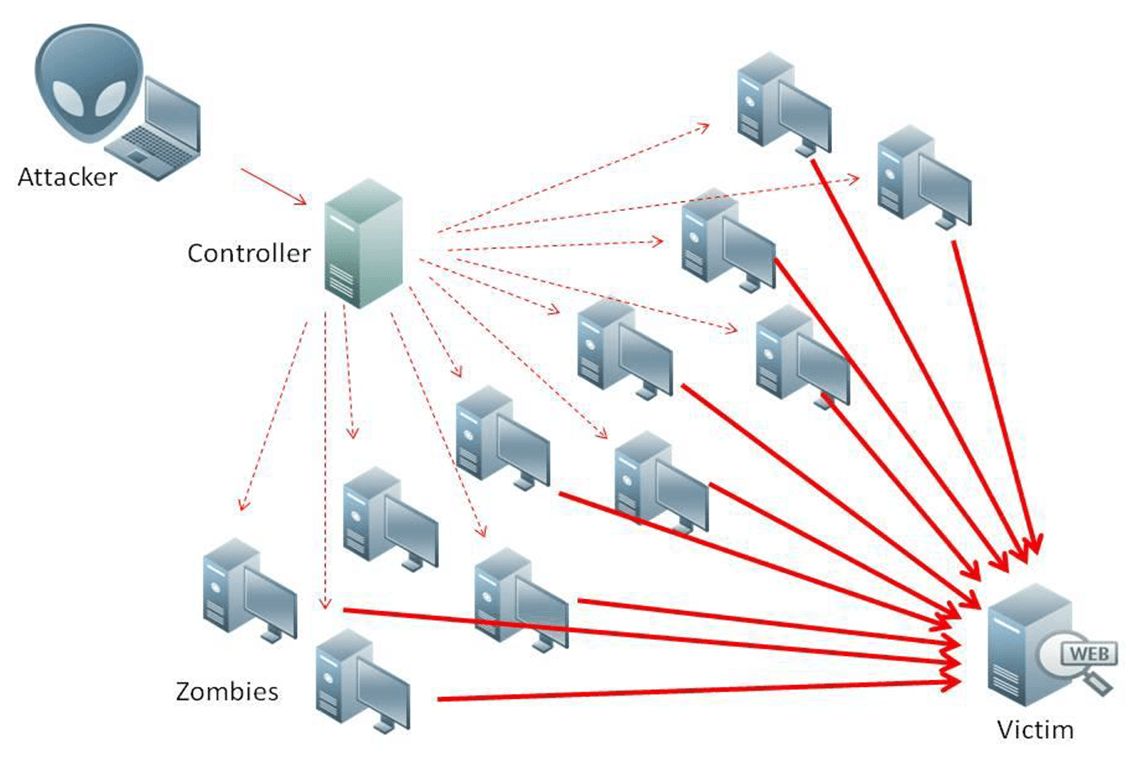

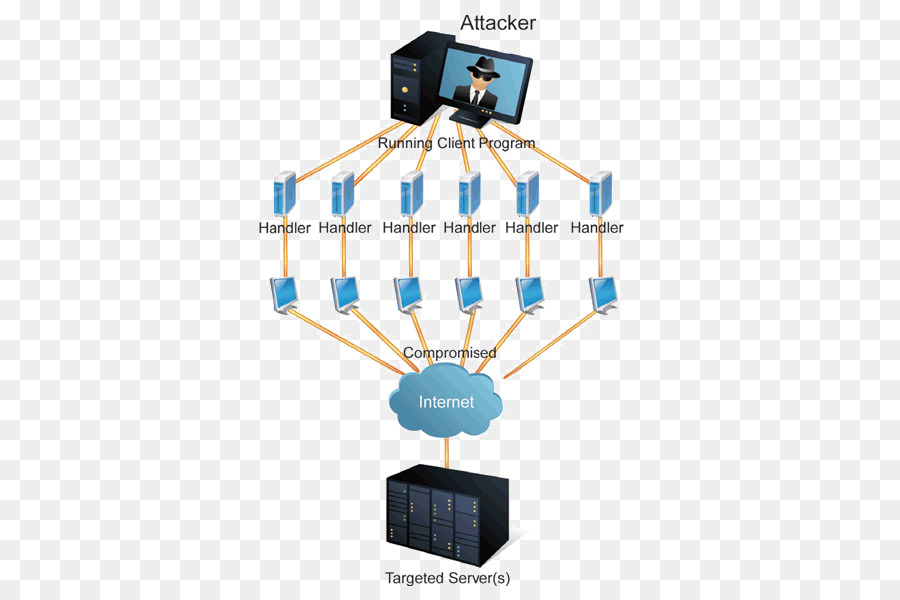

Denialofservice Attaque, Les Serveurs De LOrdinateur, Serveur Web PNG - Denialofservice Attaque, Les Serveurs De LOrdinateur, Serveur Web transparentes | PNG gratuit